如何防范恶意附件对网络的威胁

关键要点

电子邮件附件常成为恶意软件和网络攻击的主要载体。网络罪犯利用附件传递多种恶意程序,让企业易受攻击。要有效检测和处理可疑附件,企业需采取多层防御策略。信用:iStock/Umnat Seebuaphan

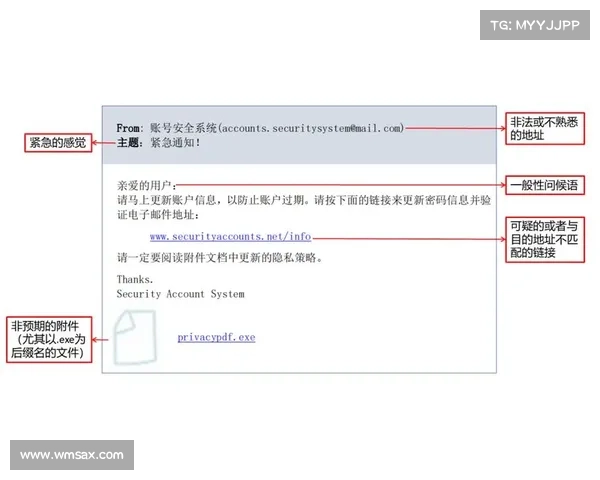

电子邮件附件仍然是传递恶意软件和其他网络威胁的最常见途径之一。尽管电子邮件安全技术不断进步,企业仍然成为利用附件简单性发动的复杂攻击的受害者。

这是因为网络罪犯经常利用电子邮件附件来传递一系列的恶意软件,包括勒索软件、银行木马、间谍软件等。这些恶意附件可以有多种形式,例如:

附件类型描述可执行文件具有 exe、bat 或 scr 等扩展名的文件,旨在打开时执行代码,常用于提供勒索软件或间谍软件。文档文件常见格式如 Word 文件 (docx)、Excel 试算表 (xlsx) 和 PDF 文件,常被用于网络钓鱼攻击,罪犯在这些文件中嵌入恶意宏或脚本,感染受害者系统。压缩文件Zip 文件和其他压缩格式常用来绕过电子邮件过滤,因为它们可以包含多个文件,包括隐藏的恶意内容。随著电子邮件威胁变得越来越复杂,攻击者使用高级技术来避开传统的安全措施。例如,他们可能会使用社会工程术来说服收件人相信附件是合法的,或在附件中使用加密来避免被电子邮件扫描器检测到。一些人现在甚至使用 AI 工具,例如 ChatGPT,来撰写文法及其他错误极少的可信信息。

提升可疑电子邮件附件的检测和处理

检测和处理可疑的电子邮件附件需要多层次的方法。一些关键的防御策略包括:

先进威胁检测:实施先进的电子邮件安全解决方案,比如 Proofpoint 的针对性攻击防护,可以在附件到达收件箱之前检测并阻止恶意附件。这些解决方案使用沙箱技术在受控环境中分析附件的行为,识别可能避开传统安全过滤的威胁。用户培训与意识:对员工进行与电子邮件附件相关风险的教育至关重要。定期的培训应专注于如何识别网络钓鱼尝试,避免打开意外的附件,并向 IT 部门举报可疑电子邮件。内容过滤与加密:组织可以部署内容过滤系统,扫描所有进入的附件以检测已知的恶意软件特征和高风险文件类型。此外,对敏感电子邮件和附件进行加密为未经授权的访问提供了一层保护。在不打乱工作流程的情况下减少风险

在安全性与生产力之间取得平衡可能是一个挑战,但自动化安全过程可以有所帮助。使用自动化工具实时扫描和过滤附件,组织可以减轻 IT 团队的负担,并确保快速检测和中和威胁,无需人工干预。

clash机场推荐

clash机场推荐还必须实施